16 ứng dụng Android bị nhiễm phần mềm độc hại Clicker

Mới đây, các nhà nghiên cứu bảo mật tại McAfee đã phát hiện 16 ứng dụng Android bị nhiễm phần mềm độc hại Clicker, được thiết kế để giả mạo nhấp chuột.

Sau khi nhận được báo cáo của McAfee, Google đã nhanh chóng gỡ bỏ 16 ứng dụng độc hại khỏi cửa hàng, tuy nhiên, chúng đã được tải xuống hơn 20 triệu lần.

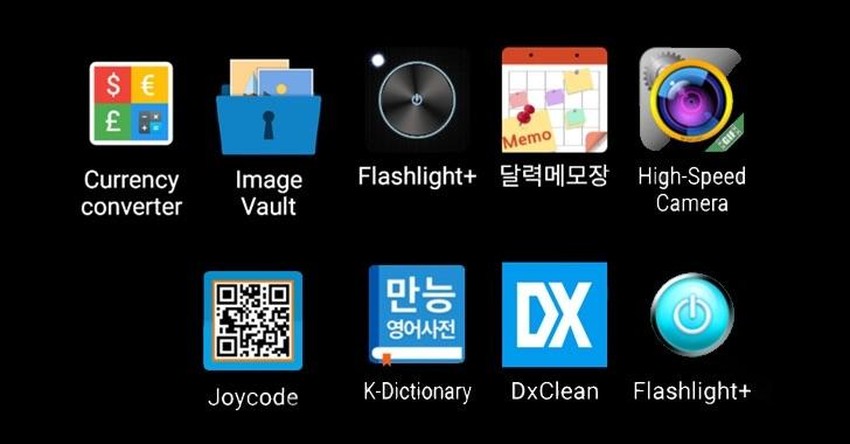

Về cơ bản, các ứng dụng độc hại sẽ giả mạo là trình quét mã QR, ghi chú, camera, công cụ chuyển đổi tiền tệ/đơn vị, từ điển... nhằm lừa người dùng tải xuống và cài đặt. Dưới đây là danh sách 16 ứng dụng độc hại bạn nên xóa bỏ ngay lập tức:

- High-Speed Camera (com.hantor.CozyCamera), hơn 10 triệu lượt tải xuống

- Smart Task Manager (com.james.SmartTaskManager), hơn 5 triệu lượt tải xuống

- Flashlight+ (kr.caramel.flash_plus), hơn 1 triệu lượt tải xuống

- 달력메모장 (com.smh.memocalendar), hơn 1 triệu lượt tải xuống

- K-Dictionary (com.joysoft.wordBook), hơn 1 triệu lượt tải xuống

- BusanBus (com.kmshack.BusanBus), hơn 1 triệu lượt tải xuống

- Flashlight+ (com.candlencom.candleprotest), hơn 500.000 lượt tải xuống

- Quick Note (com.movinapp.quicknote), hơn 500.000 lượt tải xuống

- Currency Converter (com.smartwho.SmartCurrencyConverter), hơn 500.000 lượt tải xuống

- Joycode (com.joysoft.barcode), hơn 100.000 lượt tải xuống

- EzDica (com.joysoft.ezdica), hơn 100.000 lượt tải xuống

- Instagram Profile Downloader (com.schedulezero.instapp), hơn 100.000 lượt tải xuống

- Ez Notes (com.meek.tingboard), hơn 100.000 lượt tải xuống

- 손전등 (com.candlencom.flashlite), hơn 1.000 lượt tải xuống

- 계산기 (com.doubleline.calcul), hơn 100 lượt tải xuống

- Flashlight+ (com.dev.imagevault), hơn 100 lượt tải xuống

Phần mềm độc hại Clicker được thiết kế để bí mật truy cập vào các trang web không có thật và mô phỏng nhấp chuột giả mạo mà người dùng không hề hay biết.

Theo nhà nghiên cứu SangRyol Ryu (McAfee), Clicker có thể gây tốn lưu lượng và tiêu thụ nhiều điện năng, đồng thời tạo ra lợi nhuận cho các tác nhân đe dọa mà người dùng không hề hay biết. Phần mềm độc hại được thiết kế để kiếm doanh thu từ quảng cáo, và việc này có thể phá vỡ hệ sinh thái quảng cáo trên thiết bị di động.

Để che giấu động cơ thực sự và tránh bị phát hiện, ứng dụng độc hại sẽ “nằm vùng” một tiếng trước sau khi được cài đặt.

Trước đó không lâu, các nhà nghiên cứu McAfee cũng đã phát hiện hàng loạt ứng dụng Android bị nhiễm phần mềm độc hại HiddenAds, tự động thực thi các thao tác mà không cần tương tác của người dùng.

Minh Thùy (T/h)