Email của FBI bị hack, gửi hàng nghìn tin nhắn

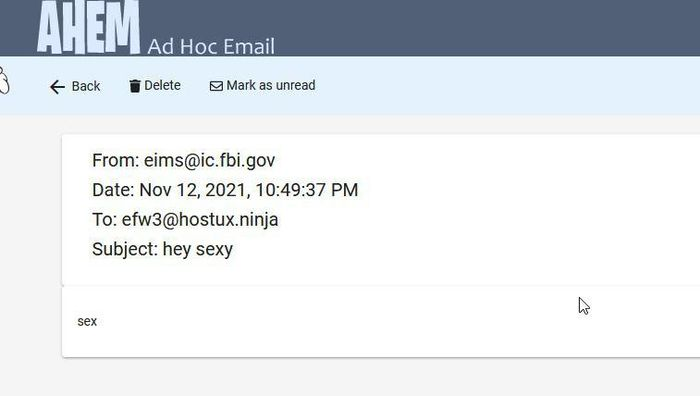

Sáng 14/11 (giờ Việt Nam), địa chỉ email eims@ic.fbi.gov, thuộc Cục Điều tra Liên bang Mỹ (FBI) đã gửi đi hàng chục nghìn email cảnh báo về một vụ tấn công mạng. Tuy nhiên, email cảnh báo này sau đó được khẳng định là giả mạo.

Trong một tuyên bố, FBI cho biết, các email giả mạo được gửi từ một địa chỉ email FBI hợp pháp có đuôi là @ ic.fbi.gov.

Mặc dù phần cứng bị ảnh hưởng bởi sự cố "đã được đưa vào ngoại tuyến nhanh chóng khi phát hiện ra vấn đề", nhưng FBI cho biết, "đây là một sự cố đang diễn ra và chúng tôi không thể cung cấp bất kỳ thông tin bổ sung nào vào lúc này".

FBI có nhiều hệ thống email và hệ thống email bị tấn công là hệ thống công khai mà các đặc vụ và nhân viên có thể sử dụng để gửi email cho công chúng.

Tổ chức quốc tế theo dõi mối đe dọa từ thư rác Spamhaus Project cho biết các cuộc tấn công bắt đầu vào nửa đêm 13/11 và một chiến dịch tiếp theo bắt đầu lúc 2 giờ sáng 14/11. Tổ chức phi lợi nhuận này cho biết họ ước tính các tin nhắn rác đã được gửi đến ít nhất 100.000 hộp thư.

Các email đi kèm với dòng tiêu đề: “Khẩn cấp: tác nhân đe dọa trong hệ thống”. Dưới thông điệp này giả mạo chữ ký của Bộ An ninh Nội địa Mỹ.

Người nhận trách nhiệm cho vụ hack công bố email giả mạo được khai thác từ lỗ hổng trên website của FBI.FB

Tuy nhiên, theo tác giả Brian Krebs, chuyên gia bảo mật từ trang web KrebsOnSecurity, cùng thời điểm vụ phát tán mail giả đang diễn ra ông nhận được email từ cùng địa chỉ, nhận trách nhiệm về vụ việc.

"Đây là pompompurin. Hãy kiểm tra header của email này, nó thực sự đến từ máy chủ FBI. Tôi liên lạc để thông báo có một botnet đang được đặt ở máy chủ của bạn, hãy xử lý ngay đi", Krebs kể về nội dung email nói trên.

Chuyên gia này cũng xác nhận thư được gửi từ máy chủ của FBI, thuộc phòng dịch vụ thông tin hình sự (CJIS) của FBI.

Sau khi trao đổi qua lại, người tự nhận hack email của FBI cho biết đã tìm ra một điểm yếu trong hệ thống này.

"Tôi chắc chắn 1.000% có thể sử dụng email xịn này để lừa các công ty giao dữ liệu. Lỗi này sẽ không thể được tìm ra nếu người có trách nhiệm không công khai, như cách FBI thông báo trên website", người này cho biết.

Pompompurin cho biết người này đã tìm ra lỗ hổng khi kiểm tra cổng thực thi luật pháp doanh nghiệp (LEEP), là nơi chứa các thông tin về luật hình sự để các cơ quan chính phủ, cơ quan tình báo Mỹ tham khảo.

Krebs cho biết bước đầu tiên để truy cập LEEP là sử dụng trình duyệt Internet Explorer đã lỗi thời đến nối chính Microsoft cũng không còn hỗ trợ bảo mật. Những bước tiếp theo bao gồm điền thông tin cá nhân, tổ chức. Khi đã điền xong, email xác nhận chứa OTP sẽ được gửi từ địa chỉ eims@ic.fbi.gov, nhằm xác thực người đăng ký cung cấp đúng thông tin email.

Tuy nhiên, theo Pompompurin, mã HTML của website đã làm lộ mật mã OTP đó. Từ đó, người tấn công có thể đổi thông tin phần tiêu đề, nội dung email và gửi đi một email từ địa chỉ của FBI. Người này đã sửa nội dung thành một cảnh báo giả và gửi tới hàng chục nghìn địa chỉ.

"Rõ ràng đây là một lỗ hổng quá tệ với mọi loại website. Tôi đã từng gặp nó vài lần, nhưng chưa bao giờ ở một website của chính phủ, chứ đừng nói là của FBI", người tự nhận đã hack email FBI nói với Krebs.

Đến tối 14/11 (giờ Việt Nam), FBI cho biết họ đã nhận ra lỗ hổng ở LEEP được sử dụng để gửi email spam.

"Sau khi nhận biết được sự việc, chúng tôi đã nhanh chóng sửa lỗi, cảnh báo các đối tác về email giả, và đảm bảo sự toàn vẹn của mạng lưới", FBI thông báo.

Khôi Nguyên (T/h)