Tin tặc khai thác lỗ hổng Facebook Messenger

Các nhà nghiên cứu an ninh mạng tại Reason Labs đã tiết lộ những thông tin về một lỗ hổng mới được phát hiện trong ứng dụng Facebook Messenger cho Windows.

Lỗ hổng nằm trong phiên bản Messenger 460.16, cho phép tin tặc lợi dụng ứng dụng để thực thi các tệp tin có chứa mã độc nằm trong hệ thống bị xâm phạm.

Reason Labs đã chia sẻ những phát hiện của mình với Facebook trong tháng 4, sau đó mạng truyền thông xã hội này đã nhanh chóng vá lỗ hổng với việc đưa ra phiên bản cập nhật Facebook Messenger cho người dùng Windows qua kho lưu trữ của Microsoft.

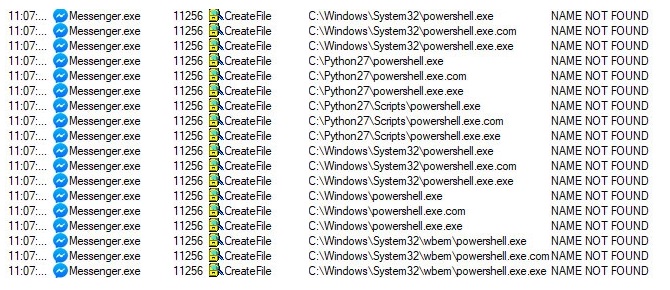

Theo các nhà nghiên cứu, ứng dụng có chứa lỗ hổng khởi động cuộc gọi để tải tiện ích Powershell trên Windows từ đường dẫn C:python27. Đường dẫn này thường được tạo ra khi cài đặt phiên bản Python 2.7 và không tồn tại trong hầu hết các cài đặt của Windows.

Những kẻ tấn công có thể "cướp" cuộc gọi để tải những tài nguyên không tồn tại nhằm thực thi phần mềm độc hại. Hơn nữa, vì thư mục đã được nhắm mục tiêu thuộc vị trí có tính toàn vẹn thấp nên các chương trình mã độc cũng có thể truy nhập đường dẫn mà không cần quyền quản trị.

Thehackernews.com cho biết, để kiểm tra xem lỗ hổng đã bị khai thác hay chưa, nhóm nghiên cứu đã tạo ra một chương trình giao tiếp ngược với kẻ tấn công (reverse shell). Chương trình này được ngụy trang giống như Powershell.exe và nằm trong thư mục Python, sau đó họ chạy ứng dụng Messenger. Chương trình này đã kích hoạt cuộc gọi, thực hiện thành công reverse shell. Điều này chứng minh rằng các kịch bản mã độc có thể khai thác lỗ hổng cho các cuộc tấn công dai dẳng.

Thông thường, những kẻ tấn công cố gắng sử dụng những phương pháp có tính dai dẳng trên các khóa đăng ký, các tác vụ theo lịch trình và những dịch vụ để duy trì việc truy nhập vào hệ thống. Những kẻ tấn công cần phải quan sát, nếu một ứng dụng đang thực hiện cuộc gọi không mong muốn thì chúng phải đi sâu vào mã nhị phân của ứng dụng để tìm chức năng thực hiện cuộc gọi.

Lỗ hổng đã được vá trong phiên bản 480.5. Đây là phiên bản phát hành mới nhất mà Reason Labs thử nghiệm. Những người dùng đang chạy phiên bản có chứa lỗ hổng có thể cập nhật phiên bản mới này.

Mặc dù không có dấu hiệu cho thấy lỗ hổng đã bị khai thác trước khi Reason Labs phát hiện ra lỗ hổng, nhưng những lỗ hổng này có mức rủi ro cao. Những kịch bản mã độc có thể sử dụng những lỗ hổng này để duy trì truy nhập tới thiết bị trong thời gian dài. Việc truy nhập dai dẳng như vậy có thể cho phép chúng thực hiện những tấn công khác bao gồm cấy ransomware, những vi phạm và trích xuất dữ liệu.

Nhóm các mối đe dọa cũng sử dụng các phương thức tấn công đặc biệt nhắm vào các tổ chức tài chính, văn phòng chính phủ và các cơ sở công nghiệp khác.

Ngoài ra, nếu lỗ hổng bị khai thác thì mối đe dọa có thể lan rộng. Facebook Messenger có 1,3 tỷ người dùng hoạt động/tháng trên tất cả các thiết bị, nhiều người truy nhập dịch vụ thông qua các máy sử dụng windows. Điều này ngày càng trở nên đáng lo ngại hơn khi các ứng dụng nhắn tin đang được sử dụng nhiều hơn trong đại dịch covid.

Messenger của Facebook là một trong những ứng dụng được sử dụng phổ biến. Vào tháng 3, Facebook đã báo cáo mức tăng 50% tin nhắn và 1.000% các cuộc gọi nhóm 3 người trở lên.

Thiên Thanh (T/h)